Краткая информация об атаке «Человек посередине»:

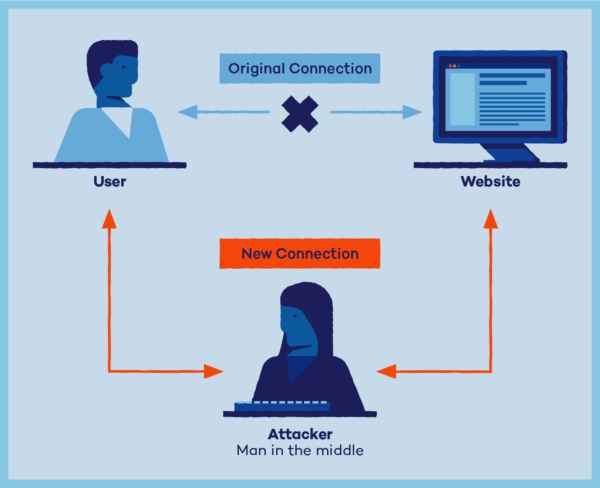

Атака «Человек посередине» (MitM) — это угроза кибербезопасности, при которой злоумышленник перехватывает и, возможно, изменяет связь между двумя сторонами без их ведома. Эта атака может происходить в различных формах, нацеленная как на отдельных лиц, так и на организации, создавая значительные риски для конфиденциальности, целостности и безопасности.

Подробная информация об атаке «Человек посередине»:

Атака «Человек посередине» происходит, когда злоумышленник вставляется между двумя сторонами, перехватывая и потенциально изменяя данные, передаваемые между ними. Эта атака может происходить как в физической, так и в цифровой среде, используя уязвимости в сетевых протоколах, программном или аппаратном обеспечении. Злоумышленник обычно стремится перехватить конфиденциальную информацию или манипулировать общением в своих целях, например, похитить учетные данные, внедрить вредоносное ПО или изменить транзакции.

Детальный анализ ключевых особенностей атаки «Человек посередине»:

- Перехват: злоумышленник перехватывает связь между двумя сторонами, часто без их ведома.

- Модификация: Злоумышленник может изменить перехваченные данные для достижения своих целей, например изменить сообщения или перенаправить трафик.

- Олицетворение: в некоторых случаях злоумышленник может выдать себя за одну или обе стороны, чтобы получить дополнительный контроль над общением.

- Скрытность: MitM-атаки бывает сложно обнаружить, особенно если злоумышленник использует сложные методы, чтобы остаться незамеченным.

Виды атаки «Человек посередине»:

Атаки «человек посередине» могут проявляться в нескольких формах, в том числе:

| Тип | Описание |

|---|---|

| Перехват сеанса | Злоумышленник берет под свой контроль текущий сеанс между двумя сторонами, получая несанкционированный доступ к данным. |

| Удаление SSL | Злоумышленник переводит безопасное соединение HTTPS на HTTP, что позволяет ему перехватывать незашифрованные данные. |

| DNS-спуфинг | Злоумышленник перенаправляет DNS-запросы на вредоносный сервер, перенаправляя пользователей на непреднамеренные или поддельные веб-сайты. |

| Прослушивание Wi-Fi | Злоумышленник перехватывает данные, передаваемые по незащищенным сетям Wi-Fi, перехватывая конфиденциальную информацию. |

| Взлом электронной почты | Злоумышленник перехватывает и изменяет электронную почту между отправителем и получателем, часто в злонамеренных целях. |

Способы использования атаки «Человек посередине»:

- Кража личных данных: Кража учетных данных, личной информации или финансовых данных.

- Перехват данных: Прослушивание конфиденциальных сообщений с целью шпионажа или мошенничества.

- Вмешательство: изменение сообщений, транзакций или обновлений программного обеспечения для манипулирования результатами.

- Перехват сеанса: Взятие под контроль пользовательских сеансов для выдачи себя за законных пользователей или получения несанкционированного доступа.

Проблемы, возникающие при использовании атаки «человек посередине», и решения:

- Риски безопасности: Атаки MitM ставят под угрозу конфиденциальность и целостность данных. Использование шифрования, внедрение безопасных протоколов и регулярное обновление программного обеспечения могут снизить эти риски.

- Юридические проблемы: Участие в атаках MitM является незаконным во многих юрисдикциях и может повлечь за собой суровые наказания. Обучение пользователей передовым методам кибербезопасности и соблюдение строгих политик безопасности могут помочь предотвратить подобные действия.

- Проблемы обнаружения: MitM-атаки бывает сложно обнаружить, особенно если злоумышленник остается незаметным. Внедрение систем обнаружения вторжений, проведение регулярных проверок безопасности и мониторинг сетевого трафика могут помочь в выявлении подозрительных действий.

Основные характеристики и сравнения с похожими терминами:

| Характеристика | Атака «Человек посередине» | Атака «человек в браузере» | Обнюхивание пакетов |

|---|---|---|---|

| Метод атаки | Перехват связи между двумя сторонами. | Нацеливание на уязвимости веб-браузера для управления веб-сессиями. | Перехват пакетов данных, передаваемых по сети. |

| Объем | Может быть нацелен на различные каналы и протоколы связи. | Специально для сеансов веб-браузера. | Генерализованный перехват сетевого трафика. |

| Цель | Прослушивание, манипулирование данными, кража личных данных. | Кража учетных данных, манипулирование веб-сессиями. | Сбор конфиденциальной информации, сетевой анализ. |

Перспективы и технологии будущего, связанные с атакой «человек посередине»:

- Расширенное шифрование: Дальнейшее развитие алгоритмов и протоколов шифрования может улучшить защиту данных от атак MitM.

- Поведенческий анализ: Внедрение методов поведенческого анализа может помочь выявить аномальные модели общения, указывающие на атаки MitM.

- Машинное обучение: Использование алгоритмов машинного обучения для обнаружения аномалий и прогнозирования угроз может расширить возможности обнаружения атак MitM.

Как VPN может быть использован или связан с атакой «Человек посередине»:

Хотя VPN в первую очередь предназначены для повышения конфиденциальности и безопасности за счет шифрования связи и маскировки IP-адресов, они могут непреднамеренно способствовать атакам MitM, если они не реализованы правильно. VPN могут обеспечить безопасный туннель для связи, защищая от перехвата внешними злоумышленниками. Однако если сам VPN-сервер скомпрометирован или контролируется злоумышленниками, он может стать уязвимой точкой для атак MitM. Поэтому очень важно выбирать надежных поставщиков VPN и регулярно обновлять программное обеспечение VPN, чтобы снизить такие риски.

Ссылки на ресурсы для получения дополнительной информации об атаке «Человек посередине»:

- Атака «Человек посередине» OWASP

- MITRE ATT&CK для «Человека посередине»

- Институт SANS – Атаки «человек посередине»

- Специальная публикация NIST 800-54 – Атака «человек посередине»

Это подробное руководство дает представление о природе, методах и стратегиях смягчения последствий, связанных с атаками «человек посередине», предоставляя пользователям и организациям возможность защитить свои цифровые активы от этой широко распространенной угрозы.