Kurzübersicht

Ein Verschlüsselungsschlüssel dient als Eckpfeiler der Datensicherheit im digitalen Bereich. Dabei handelt es sich um eine Zeichenfolge, die in Verbindung mit einem Verschlüsselungsalgorithmus verwendet wird, um Klartextdaten in Chiffretext umzuwandeln und umgekehrt. Verschlüsselungsschlüssel spielen eine entscheidende Rolle bei der Gewährleistung der Vertraulichkeit, Integrität und Authentizität sensibler Informationen, die über Netzwerke übertragen oder auf Geräten gespeichert werden.

Detaillierte Erkundung

Verschlüsselungsschlüssel sind wesentliche Bestandteile kryptografischer Systeme und dienen als Mechanismus, mit dem Daten vor unbefugtem Zugriff oder Abfangen geschützt werden. Diese Schlüssel werden mithilfe komplexer mathematischer Algorithmen generiert und typischerweise als binäre oder alphanumerische Sequenzen dargestellt.

Hauptmerkmale des Verschlüsselungsschlüssels

- Vertraulichkeit: Verschlüsselungsschlüssel stellen sicher, dass nur autorisierte Parteien auf verschlüsselte Daten zugreifen und diese entschlüsseln können.

- Integrität: Durch die Verschlüsselung von Daten mit einem Schlüssel können alle unbefugten Änderungen am Chiffretext erkannt werden, wodurch die Integrität der Informationen gewahrt bleibt.

- Authentizität: Verschlüsselungsschlüssel helfen dabei, die Authentizität verschlüsselter Nachrichten zu überprüfen und sicherzustellen, dass sie aus legitimen Quellen stammen.

Arten von Verschlüsselungsschlüsseln

Es gibt verschiedene Arten von Verschlüsselungsschlüsseln, jeder mit seinen eigenen Eigenschaften und Anwendungen:

| Typ | Beschreibung |

|---|---|

| Symmetrischer Schlüssel | Verwendet einen einzigen Schlüssel sowohl für die Verschlüsselung als auch für die Entschlüsselung. Geeignet für die schnelle und effiziente Verschlüsselung großer Datenmengen. Beispiele hierfür sind AES und DES. |

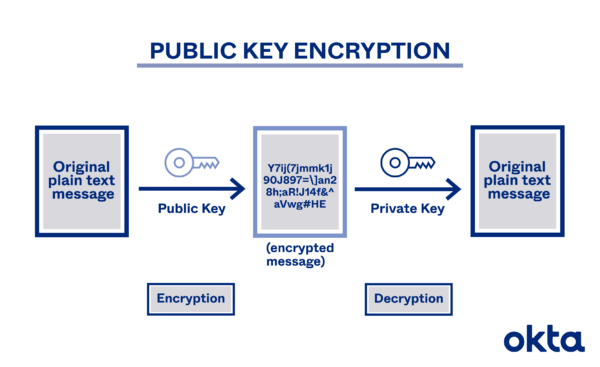

| Asymmetrischer Schlüssel | Beinhaltet ein Schlüsselpaar: einen zur Verschlüsselung und einen anderen zur Entschlüsselung. Bietet erhöhte Sicherheit, ist jedoch langsamer als die symmetrische Verschlüsselung. Beispiele hierfür sind RSA und ECC. |

| Sitzungsschlüssel | Temporäre Schlüssel, die für eine bestimmte Sitzung oder einen bestimmten Kommunikationsaustausch generiert werden. Wird häufig in sicheren Kommunikationsprotokollen wie TLS/SSL verwendet. |

Verwendung von Verschlüsselungsschlüsseln

- Sichern von Kommunikationskanälen: Verschlüsselungsschlüssel werden verwendet, um über Netzwerke übertragene Daten zu verschlüsseln und sie so vor Abhören und Abfangen zu schützen.

- Schutz gespeicherter Daten: Verschlüsselungsschlüssel werden verwendet, um Dateien, Datenbanken und andere Formen gespeicherter Daten zu verschlüsseln und so den unbefugten Zugriff im Falle eines Diebstahls oder unbefugten Zugriffs auf Speichergeräte zu verhindern.

Herausforderungen und Lösungen

Obwohl Verschlüsselungsschlüssel für die Datensicherheit von wesentlicher Bedeutung sind, können sich dennoch mehrere Herausforderungen ergeben, darunter:

- Schlüsselverwaltung: Gewährleistung der sicheren Generierung, Speicherung und Verteilung von Verschlüsselungsschlüsseln.

- Schlüsselaustausch: Einrichtung sicherer Kanäle für den Austausch von Verschlüsselungsschlüsseln zwischen kommunizierenden Parteien.

- Schlüsselwiderruf: Verwalten des Lebenszyklus von Verschlüsselungsschlüsseln und Widerrufen kompromittierter oder veralteter Schlüssel.

Diese Herausforderungen können durch robuste Schlüsselverwaltungspraktiken angegangen werden, einschließlich der Verwendung von Hardware-Sicherheitsmodulen (HSMs), Schlüsselrotation und Multi-Faktor-Authentifizierung.

Eigenschaften und Vergleiche

| Charakteristisch | Verschlüsselungsschlüssel | Ähnliche Begriffe |

|---|---|---|

| Komplexität | Hoch | Variable |

| Schlüssellänge | Variable (z. B. 128, 256 Bit) | Variable |

| Leistung | Hängt vom Algorithmus und der Schlüsselgröße ab | Variiert |

| Sicherheit | Entscheidend für den Datenschutz | Unverzichtbar für die Privatsphäre |

Zukunftsperspektiven

Mit der Weiterentwicklung der Technologie wird erwartet, dass sich die Verschlüsselungsschlüsseltechnologien weiterentwickeln, wobei der Schwerpunkt auf Folgendem liegt:

- Quantenresistente Kryptographie: Entwicklung von Verschlüsselungsalgorithmen, die gegen Angriffe von Quantencomputern resistent sind.

- Homomorphe Verschlüsselung: Ermöglicht die Berechnung verschlüsselter Daten, ohne sie zu entschlüsseln, und verbessert so den Datenschutz beim Cloud Computing und bei der Datenanalyse.

VPN- und Verschlüsselungsschlüssel

Virtuelle private Netzwerke (VPNs) nutzen Verschlüsselungsschlüssel, um sichere Tunnel für die Datenübertragung über öffentliche Netzwerke einzurichten. Durch die Verschlüsselung des Netzwerkverkehrs mit Verschlüsselungsschlüsseln gewährleisten VPNs Vertraulichkeit und Privatsphäre für Benutzer und schützen ihre Online-Aktivitäten vor Überwachung oder Abfangen.

Ressourcen für weitere Informationen

- National Institute of Standards and Technology (NIST) – Kryptographie: https://csrc.nist.gov/topics/cryptography

- Internationale Vereinigung für kryptologische Forschung (IACR): https://www.iacr.org/

Durch den Einsatz robuster Verfahren zur Verwaltung von Verschlüsselungsschlüsseln und den Einsatz von Verschlüsselungstechnologien können Einzelpersonen und Organisationen die Sicherheit und den Datenschutz ihrer digitalen Vermögenswerte in einer zunehmend vernetzten Welt verbessern.