Die Multifaktor-Authentifizierung (MFA) ist ein Eckpfeiler der modernen Cybersicherheit und bietet eine zusätzliche Verteidigungsebene gegen unbefugten Zugriff auf vertrauliche Informationen und Konten. Durch die Verpflichtung der Benutzer, mehrere Formen der Verifizierung vorzulegen, verbessert MFA die Sicherheitslage von Organisationen und Einzelpersonen erheblich.

Grundlegendes zur Multifaktor-Authentifizierung

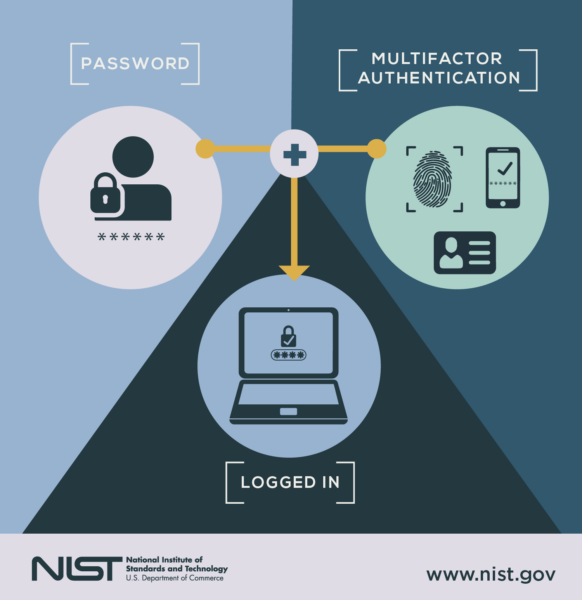

Multifaktor-Authentifizierung, auch bekannt als Zwei-Faktor-Authentifizierung (2FA) oder zweistufige Verifizierung, ist ein Sicherheitsprozess, bei dem Benutzer zwei oder mehr Anmeldeinformationen aus verschiedenen Kategorien angeben müssen, um ihre Identität zu überprüfen und Zugriff auf eine Anwendung, ein System oder ein Netzwerk zu erhalten . Diese Anmeldeinformationen fallen normalerweise in drei Kategorien:

- Wissensfaktoren: Etwas, das der Benutzer kennt, z. B. ein Passwort, eine PIN oder Antworten auf Sicherheitsfragen.

- Besitzfaktoren: Etwas, das der Benutzer besitzt, beispielsweise ein Mobilgerät, eine Smartcard oder ein Token.

- Inhärenzfaktoren: Etwas, das dem Benutzer innewohnt, beispielsweise biometrische Daten wie Fingerabdrücke, Gesichtserkennung oder Iris-Scans.

Hauptmerkmale der Multifaktor-Authentifizierung

Die Multifaktor-Authentifizierung bietet mehrere Schlüsselfunktionen, die zu ihrer Wirksamkeit bei der Sicherung digitaler Assets beitragen:

- Erhöhte Sicherheit: MFA bietet eine zusätzliche Sicherheitsebene, die über reine Passwörter hinausgeht, wodurch es für unbefugte Benutzer erheblich schwieriger wird, Zugriff zu erhalten.

- Benutzerfreundlichkeit: MFA bietet zwar mehr Sicherheit, kann aber dennoch ein nahtloses Benutzererlebnis bieten, insbesondere angesichts der weit verbreiteten Verwendung von Smartphones für Authentifizierungszwecke.

- Anpassungsfähigkeit: MFA kann auf verschiedenen Plattformen und Geräten implementiert werden, wodurch es sowohl für private als auch für geschäftliche Anwendungsfälle vielseitig einsetzbar ist.

- Einhaltung: Viele Regulierungsstandards und Best Practices der Branche schreiben den Einsatz von MFA vor, um sensible Daten zu schützen und die Einhaltung gesetzlicher Vorschriften sicherzustellen.

Arten der Multifaktor-Authentifizierung

Die Multifaktor-Authentifizierung kann unterschiedliche Formen annehmen, abhängig von der Kombination der zur Überprüfung verwendeten Faktoren. Einige gängige Typen sind:

| Typ | Beschreibung |

|---|---|

| SMS-basierte Authentifizierung | Einmalige Passcodes, die per SMS an die registrierte Telefonnummer des Benutzers gesendet werden. |

| Zeitbasierte Einmalpasswörter (TOTP) | Erzeugt temporäre Passcodes unter Verwendung eines gemeinsamen Geheimnisses und der aktuellen Uhrzeit. |

| Push-Benachrichtigung | Benutzer erhalten auf ihrem registrierten Gerät eine Push-Benachrichtigung, in der sie aufgefordert werden, den Zugriff zu genehmigen oder zu verweigern. |

| Hardware-Token | Physische Geräte, die eindeutige Passcodes generieren, die häufig mit dem Authentifizierungsserver synchronisiert werden. |

| Biometrische Authentifizierung | Verifiziert die Identität des Benutzers anhand einzigartiger biologischer Merkmale wie Fingerabdrücke, Gesichtserkennung oder Iris-Scans. |

Möglichkeiten zur Verwendung der Multifaktor-Authentifizierung

Die Multifaktor-Authentifizierung kann in verschiedenen Szenarien eingesetzt werden, darunter:

- Zugangskontrolle: Sichern des Zugriffs auf sensible Systeme, Anwendungen und Netzwerke.

- Fernzugriff: Schutz vor Remote-Anmeldeversuchen, insbesondere für Mitarbeiter, die von zu Hause aus arbeiten oder auf Reisen sind.

- Finanztransaktionen: Überprüfung hochwertiger oder kritischer Finanztransaktionen zur Betrugsprävention.

- Identitätsprüfung: Bestätigung der Identität von Benutzern während der Kontoregistrierung oder beim Zurücksetzen des Passworts.

Herausforderungen und Lösungen

Obwohl die Multifaktor-Authentifizierung die Sicherheit erheblich erhöht, ist sie nicht ohne Herausforderungen:

- Benutzerwiderstand: Einige Benutzer empfinden MFA möglicherweise als umständlich oder unpraktisch, was zu Widerstand oder Nichteinhaltung führt.

- Phishing und Social Engineering: Angreifer versuchen möglicherweise, MFA durch Social-Engineering-Taktiken oder Phishing-Angriffe zu umgehen.

- Kompatibilitätsprobleme: Bei der Implementierung von MFA über verschiedene Systeme und Anwendungen hinweg können Integrationsherausforderungen auftreten.

Diese Herausforderungen können bewältigt werden durch:

- Benutzerschulung: Die Bereitstellung klarer Anweisungen und die Erläuterung der Bedeutung von MFA können dazu beitragen, den Widerstand der Benutzer zu mildern.

- Erweiterte Bedrohungserkennung: Der Einsatz fortschrittlicher Bedrohungserkennungsmechanismen kann dabei helfen, Phishing-Versuche zu erkennen und zu vereiteln.

- Interoperabilitätsstandards: Die Einhaltung von Interoperabilitätsstandards kann die nahtlose Integration von MFA über verschiedene Plattformen und Umgebungen hinweg erleichtern.

Hauptmerkmale und Vergleiche

| Charakteristisch | Multifaktor-Authentifizierung | Ein-Faktor-Authentifizierung |

|---|---|---|

| Sicherheit | Hoch | Mäßig bis niedrig |

| Komplexität | Komplexer | Weniger komplex |

| Verletzlichkeit | Widerstandsfähig gegenüber Angriffen | Anfällig für verschiedene Angriffe |

| Benutzererfahrung | Zusätzliche Schritte, aber erhöhte Sicherheit | Vereinfacht, aber weniger sicher |

Zukunftsperspektiven und Technologien

Die Zukunft der Multifaktor-Authentifizierung wird voraussichtlich Fortschritte in folgenden Bereichen bringen:

- Biometrische Authentifizierung: Weitere Integration biometrischer Technologien für eine nahtlose und sichere Authentifizierung.

- Verhaltensanalyse: Nutzung von Verhaltensmustern und maschinellen Lernalgorithmen, um Anomalien und unbefugte Zugriffsversuche zu erkennen.

- Zero-Trust-Architektur: Umsetzen eines Zero-Trust-Ansatzes, bei dem niemals Vertrauen vorausgesetzt wird und eine kontinuierliche Authentifizierung erzwungen wird.

VPN und Multifaktor-Authentifizierung

Durch die Integration der Multifaktor-Authentifizierung in VPN-Dienste wird den Fernzugriffsszenarien eine zusätzliche Sicherheitsebene hinzugefügt. Da VPNs Benutzer dazu verpflichten, sich mit mehreren Faktoren zu authentifizieren, können sie sensible Unternehmensnetzwerke und -daten vor unbefugtem Zugriff schützen, insbesondere in Remote-Arbeitsumgebungen.

Ressourcen für weitere Informationen

Weitere Informationen zur Multifaktor-Authentifizierung und den damit verbundenen Sicherheitspraktiken finden Sie in den folgenden Ressourcen:

- Sonderveröffentlichung 800-63-3 des National Institute of Standards and Technology (NIST): Richtlinien zur digitalen Identität.

- Öffnen Sie den Authentifizierungs-Spickzettel des Web Application Security Project (OWASP).

- Sicherheitsleitfaden der Cloud Security Alliance (CSA) v4.0: Identitäts- und Zugriffsverwaltung.

Die Multifaktor-Authentifizierung ist ein grundlegendes Instrument im Kampf gegen Cyber-Bedrohungen. Sie bietet robusten Schutz vor unbefugtem Zugriff und stärkt gleichzeitig das Vertrauen der Benutzer in digitale Ökosysteme. Da sich die Technologie ständig weiterentwickelt, wird die Einführung von MFA voraussichtlich noch weiter verbreitet sein und eine sicherere digitale Zukunft für Einzelpersonen und Organisationen gleichermaßen gewährleisten.